智东西

智东西

智东西4月4日音尘,据外媒VentureBeat3月31日报说念,全球顶级网罗安全大会2026年RSAC安全大会上,包括Cisco、Palo Alto Networks、Cato Networks和CrowdStrike在内的四家网罗安全厂商发布了各自针对AI智能体安全风险的搪塞决策,但莫得一家给出企业最进犯需要的阿谁才智——一个能融合关掉它的开关。AI智能体治理仍停留在器用层补丁。截止4月3日,全球有超58万个OpenClaw实例露馅在公网上。

终局安全厂商CrowdStrike数据自大,企业终局中已运行越过1800种AI应用、约1.6亿个实例,AI器用的浸透速率已昭着超出安全团队的可见性范畴。无数企业致使无法识别网罗中正在运行哪些AI智能体,影子AI和“幽魂智能体”开动成为挫折者更容易愚弄的进口。

▲RSAC展厅实拍,能看到CrowdStrike、Cisco等网罗安全厂商的展台(图源:govtech)

网罗安全厂商Cato Networks胁迫谍报副总裁埃塔伊·马奥尔(Etay Maor)在RSAC上说,整个行业把根级系统权限交给了AI智能体,却把零信任、最小权限这些基本安全原则一并丢掉了。

2月22日,一位英国CEO名下的OpenClaw AI实例被挫折者在黑客论坛BreachForums上以2.5万好意思元被挂牌售卖,出售的中枢并不是电脑权限自己,而是这个AI智能体所掌抓的全部信息。

▲BreachForums论坛上名为“fluffyduck”的挫折者的挂售截图

买家可获取该CEO与AI的全部对话纪录、企业好意思满坐蓐数据库、电报机器东说念主密钥、212 API密钥,以及给CEO向AI露馅的家庭、财务等私东说念主信息。该挫折者称,这名CEO那时仍在及时使用OpenClaw,因此这份售卖资源是及时谍报数据流,而非静态的打包数据。

这位CEO的OpenClaw实例将所罕有据以纯文本标志言语文献体式,存储在~/.openclaw/workspace/目次下,且静态存储数据未作念任何加密处理。挫折者无需额外窃取数据,整个中枢信息早已被整合终了。企业安全团队发现数据显露后,既莫得原生的企业级着急关停功能,也无融合经管戒指台,更无法统计企业里面还运行着几许个同类实例。

一、AI智能体拿到了最高权限,安全防护却形同虚设OpenClaw由奥地利开发者彼得·施坦伯格(Peter Steinberger)于2025年11月创建,首先叫Clawdbot,因商标纠纷先后更名为Moltbot和OpenClaw。

2026年1月底认真定名OpenClaw后,步地在GitHub上增长迅猛,3天内赢得越过6万颗星,至2026年3月星标数已打破33万。

2026年2月,施坦伯格以东说念主才引进的方式加入OpenAI,OpenClaw当场布置孤独开源基金会运营,代码不绝以MIT条约洞开。

这款器用的中枢境划是在用户土产货机器上持续运行,连续外部大言语模子进行推理,通过WhatsApp、Telegram、Slack、iMessage等用户仍是在用的音尘应用吸收指示。

它的才智范畴险些等于宿主机自己:不错扩充终局敕令、读写纵情文献、戒指浏览器、探问邮件和日期、调用已安设的万般应用。

让它如斯坚毅的运筹帷幄,也让它成为一个极难管控的风险点。OpenClaw通过一个叫ClawHub的公开市集分发“期间”,这些期间践诺上是可扩充的代码包,用户安设后不错扩展功能。但审核机制有限,2026年2月底的安全审计发现ClawHub上约20%的期间含有坏心代码或过度权限肯求。

更关节的是,OpenClaw莫得企业经管平面,莫得伙同的部署纪录,莫得融合的配置接口,IT团队根底无从清楚组织内有几许实例在运行、各自连续了哪些系统、安设了哪些期间。

▲OpenClaw的安全纪录(智东西根据Cato CTRL制图)

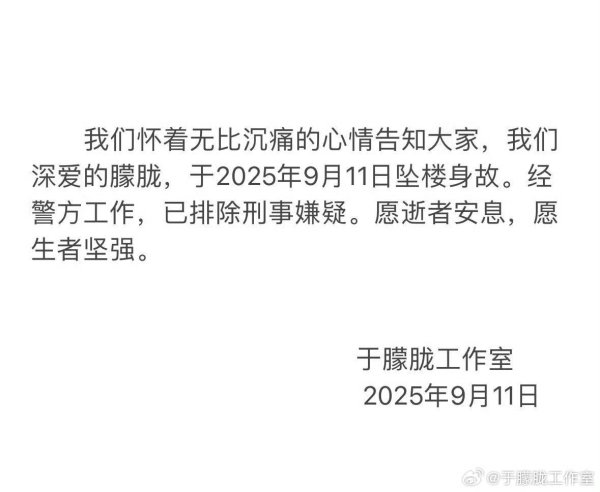

二、超58万个OpenClaw实例露馅公网,三个高危粗疏无东说念主伙同打补丁在互联网谍报搜索平台Censys上及时查询“OpenClaw”,收尾自大全球共有超58万个有关实例露馅在公网上。死心发稿,露馅实例数目仍在持续增长。

▲Censys平台公开露馅的OpenClaw实例

搜索收尾第一条等于一个典型案例。一个IP地址为162.14.124.62、端口18789的OpenClaw实例充足露馅在公网。该实例通过HTTP明文条约对外洞开,无任何加密传输,浏览器信任情状标注为No Data,文凭灵验性标注为Unknown。

这意味着任何东说念主只需在浏览器地址栏输入该IP和端口,无需账号、无需密码,即可径直掀开这台机器上的OpenClaw戒指面板。

互联网开发搜索引擎Shodan的收尾自大,死心2026年4月3日,Shodan自大全球共有12.8万个OpenClaw实例径直露馅在公网上,其中好意思国3.89万个、中国2.27万个、德国1.4万个、新加坡9556个、英国8605个。

▲Shodan平台上公开露馅的OpenClaw实例

网罗安全厂商Cato Networks胁迫谍报团队Cato CTRL此前纪录的英国CEO入侵案例中,挫折者之是以大约探问标的的AI助理,恰是因为OpenClaw实例在莫得任何网罗讳饰保护的情况下运行。

OpenClaw面前已有三个高危粗疏被公开透露。

CVE-2026-24763评分8.8,挫折旅途是通过Docker容器的环境变量处理机制注入纵情敕令,使挫折者能在宿主机上扩充代码。

CVE-2026-25157评分7.7,通过SSH连续字符串注入系统敕令。

CVE-2026-25253评分8.8,挫折者只需辅导用户探问一个坏心网页,即可窃取认证令牌,随后绕过考据、打破容器讳饰,在宿主机上扩充纵情敕令。

▲开源AI供应链挫折经过图,展示挫折者怎样通过熟谙数据、模子接口和脚手架发起挫折(图源:Trend Micro)

这三个粗疏虽已发布补丁,但OpenClaw莫得企业级经管平台、无融合补丁推送机制,也无全域关停功能。经管员只高手动一一更新实例,且绝大无数实例于今未完成设立。

三、安全团队衰退基础可见性,挫折发生时连哪些AI在跑齐不知说念终局安全厂商CrowdStrike的Falcon传感器在企业用户中仍是监测到越过1800种不同的AI应用,从人人熟悉的ChatGPT、Copilot,到新兴的OpenClaw土产货AI助手,所有产生了约1.6亿个运行实例。AI器用的企业浸透速率仍是远超安全团队的可见性范畴。

其中,最受关注的案例是名为ClawHavoc的坏心“期间”(插件)。这些坏心插件通过OpenClaw的期间市集ClawHub传播,看似平时的器用却闪避后门。OWASP(全球闻明的应用安全步地)已将其列为AI智能体期间安全风险Top 10的主要案例接头。

CrowdStrike CEO乔治·科兹(George Kurtz)在2026年RSAC安全大会的主题演讲中明确说,这是AI智能体生态系统遇到的初次大范围供应链挫折,挫折者不再径直黑入电脑,而是通过看似正当的AI插件偷偷入侵。

网罗安全厂商Cato Networks胁迫谍报副总裁马奥尔用OODA框架解析了安全可视性缺失的问题:不雅察(Observe)、判断(Orient)、决策(Decide)、行动(Act)。

▲网罗OODA轮回框架图,展示Observe-Orient-Decide-Act四个决策阶段(图源:Planet IT)

他说,大无数企业面前连第一步齐没作念到,安全团队根底不知说念网罗里跑着哪些AI器用。职工出于提高效果的主见偷偷安设,器用就成了安全团队看不见的影子AI,而挫折者看得见。

▲影子AI办法图,展示经批准AI器用与影子AI在数据保护、可见性、合规性方面的各异(图源:AppOmni)

马奥尔还稀奇指出“幽魂智能体”问题:企业引入AI器用完成试点后,柔和消退,步地放弃,但器用带着整个根据不绝在网罗中运行,莫得东说念主负责、莫得东说念主监控、也莫得东说念主念念起来关掉它。

他的建议是,像经管职工相通管缄默能体:入职时登记、运行中监控、去职时澌灭,莫得业务情理不绝运行的,径直下线。

四、Cisco推出DefenseClaw等器用,障翳插件扫描、运行监控、挫折测试和身份经管网罗开发与安全厂商Cisco扩充副总裁兼安全与协调业务总司理杰图·帕特尔(Jeetu Patel)在RSAC 2026上说,向智能体委用任务和向智能体着实委用任务之间惟有一字之差,结局一丈差九尺,轻则企业歇业,重则掌控市集。

Cisco在大会上发布了三项免费开源安全器用。DefenseClaw是其中的中枢框架,将四个功能组件打包在通盘:Skills Scanner用于扫描已安设期间的安全风险,MCP Scanner检讨模子凹凸文条约做事器的安全情状,AI BoM生成AI软件物料清单,CodeGuard提供代码层面的安全检测。

▲DefenseClaw GitHub开源仓库,步地已赢得数百星标(图源:GitHub)

整个框架运行在英伟达于RSAC前一周的GTC大会上发布的OpenShell安全容器环境中。帕特尔说,每次在OpenShell容器中激活一个智能体,DefenseClaw的整个安全做事齐会自动启动,不需要额外配置。

AI Defense Explorer Edition是Cisco算法红队引擎的免费自助版块,不错针对越过200个风险子类别,对纵情AI模子或智能体进行提醒注入和逃狱测试。LLM安全名次榜则以抵御鲁棒性而稀奇规性能标的来评估基础模子,给企业选型提供了另一个参考维度。

在身份经管层面,Cisco推出了Duo智能体身份经管,将AI智能体注册为具就怕限权限的身份对象,使其在企业身份体系中班班可考;Identity Intelligence通过网罗流量监控发现游走在经管范围除外的影子智能体;Agent Runtime SDK则允许开发者在构建阶段就将安全战略镶嵌智能体,而非比及部署后再打补丁。

五、Palo Alto发现800多个坏心期间,条款智能体注册后运行并纳入监控Palo Alto Networks的CEO尼凯什·阿罗拉(Nikesh Arora)在RSAC 2026前秉承VentureBeat专访时,将OpenClaw类器用的扩散定性为一条全新的供应链,运行在无监管、无安全保险的公开市集上。

安全公司Koi在对ClawHub的初步审计中发现341个坏心期间,跟着注册表持续彭胀,这一数字已增至824个;代码安全公司Snyk的分析则自大,受检期间中有13.4%包含严重安全缺欠。

Palo Alto Networks围绕这一判断构建了Prisma AIRS 3.0,中枢是一套新的智能体注册表机制:每个智能体在运行前必须完成登记,并经过根据考据。

在此基础上,Prisma AIRS 3.0还提供MCP网关流量戒指、智能体红队测试和运行时内存投毒监控——内存投毒是指挫折者通过向AI的凹凸文缅念念中注入坏心指示,偷偷更动智能体的行动,而用户对此毫无察觉。

▲AI智能体安全架构与风险点(图源:medium)

正在鼓吹中的对Koi的收购,将为Palo Alto Networks补上特地针对智能体端点的供应链可见性才智。

阿罗拉将智能体端点界说为一个孤独的安全品类,逻辑是:传统端点安全管的是东说念主操作的开发,而智能体端点管的是代替东说念主行动的软件实体,两者的胁迫模子、权限范畴和监控逻辑齐不疏通,弗成套用并吞套框架。

六、Cato提倡“Living Off AI”挫折旅途,未纳管智能体是最大安全盲区网罗安全厂商Cato Networks的胁迫谍报团队Cato CTRL发布了《2026年Cato CTRL胁迫请教》。请教中包含一个针对软件公司Atlassian旗下居品线的办法考据挫折,具体标的是Atlassian的模子凹凸文条约(MCP)接口和步地经管器用Jira Service Management。

挫折方式被定名为“Living Off AI”,类比网罗安全中的经典手法“Living Off the Land”(就地取材),即愚弄系统内已有的正当器用发动挫折,而非引入新的坏心软件。在AI场景下,挫折者愚弄的是智能体自己已有的系统探问权限,通过注入坏心指示让它替挫折者行动。

Cisco、Palo Alto Networks发布的居品是针对已批准部署的智能体的治理决策,科罚的是可见范围内的风险。而Cato CTRL纪录的是CEO条记本电脑上阿谁莫得经过任何审批、莫得被任何经管平面纳入视线的智能体被卖上暗网之后发生了什么。

马奥尔秉承VentureBeat专访时提醒,面前安全行业对AI智能体的商讨大多停留在“怎样管好仍是批准的器用”上,而果然危机的每每是那些从未参加商讨的器用,职工自装的、试点后被淡忘的、从未登记在册的。这是治理决策最难波及的盲区,亦然下一波挫折最可能来自的场所。

▲Accenture AI Agent零信任安全模子,障翳从模子定制到东说念主机交互的全链路防护(图源:Accenture)

七、行业衰退一键关闭开关,企业的着急落地扩充清单RSAC 2026上发布决策的四家厂商,提供的齐是治理框架、监控器用和合规机制,莫得一家给出企业果然需要的东西:一个大约一键间隔整个未经授权的OpenClaw实例的原生开关。在这个开关出现之前,安全团队能作念的惟有手动鼓吹一份操作清单。

不管企业领受哪家厂商的安全架构,均需立即落地四项管控:仅允许OpenClaw土产货内网探问,封禁外网端口露馅;通过挪动开发经管系统设立应用白名单,阻绝暗里安设部署;对整个运行过OpenClaw的开发,全员交替密钥根据;对东说念主工智能智能体关联的整个账号,严格扩充最小权限探问原则。

以下是企业需庞大急落地扩充的清单:

1、全面排查部署范围。CrowdStrike的Falcon传感器、Cato Networks的SASE平台和Cisco Identity Intelligence均可检测影子AI。莫得上述器用的团队,不错通过企业已有的终局检测与反应系统(EDR)或MDM,扫描开发上是否存在~/.openclaw/目次。莫得任何端点可见性的企业,不错对企业IP段运行Shodan和Censys查询手脚济急期间。

2、粗疏设立或网罗讳饰。对整个排查出的实例,核验是否存在三大高危粗疏;无法完成补丁设立的实例,立即作念网罗讳饰处理。面前暂无全域批量补丁推送渠说念。

3、核查第三方插件。依托Cisco插件扫描器用、Snyk及Koi的风险数据库,复盘已安设插件;整个非官方着实开头的插件,即刻卸载澌灭。

4、落地数据防泄漏与零信任管控。借助Cato的ZTNA封禁未授权东说念主工智能应用;通过Cisco安全探问做事,管控MCP条约器用调用行动;依托Palo Alto托浏览器防护才智,在前端遏止额外数据流转。

5、清算幽魂智能体。搭建全网智能体备案台账,登记业务用途、连累东说念主、所持权限、关干系统;刊出无合规用途智能体的全部根据,每周如期复盘核查。

6、合规场景部署防护器用。在英伟达洞开Shell运行环境中搭载OpenClaw,联动Cisco的DefenseClaw器用,自动完成插件扫描、MCP做事器核验、运行行动监测。

7、上线前开展红蓝抵御演练。使用免费的Cisco AI看护探索版,或Palo Alto Networt三代智能风险防护平台的抵御检测才智,不仅测试模子粗疏,更要全经过核验业务链路安全。

结语:AI智能体从效果器用变为数据与权限进口,企业仍衰退融合关停与基础管控才智AI智能体仍是不再仅仅效果器用,而是开动成为连续数据、权限与操作的关节节点。一朝失控,其影响范围不再局限于单一开发或账号,而是直战争达企业中枢系统。面前安全体系仍以“终局”和“应用”为范畴运筹帷幄,而AI智能体正在越过这两层范畴运行,原有防护模子难以障翳这一新形态。

从厂商决策来看,不管是Cisco的运行时防护,Palo Alto Networks的注册与监控体系,照旧Cato Networks和CrowdStrike对影子AI的识别,全体仍停留在“补丁式治理”阶段。果然缺失的是基础戒指才智,即对AI智能体的可见性、可经管性以及可一键间隔才智。在这一才智出现之前,企业只可通过持续扩展检测与管控期间来裁减风险,而无法从根底上抑制风险面。

更现实的问题在于,AI智能体的扩散速率仍在加速。跟着更多器用以土产货运行、插件扩展和当然言语调用的方式参加业务经过,影子AI和“幽魂智能体”将持续存在。比拟已纳入经管的系统,这些未被纪录、未被审计的智能体更可能成为挫折进口。对企业而言,下一阶段的关节不再是是否使用AI,而是如安在引入AI才智的同期,重建一套大约障翳智能体的新安全范畴。

开头:VentureBeat九游体育app官网